La piratería corre a flor de piel en BitTorrent. Pero por lo menos ahora no quedará al descubierto. Para conectarse a Internet, cualquier usuario de la red de redes deberá poseer una Dirección IP (Protocolo de Internet), una suerte de identificación de su computadora o router en la red.

La dirección IP funciona como la dirección postal a la hora de enviar un paquete de correo. En este caso los paquetes son los datos que se envían y reciben, lo que puede incluir las descargas que se hagan de forma ilegal usando Torrents o redes entre pares.

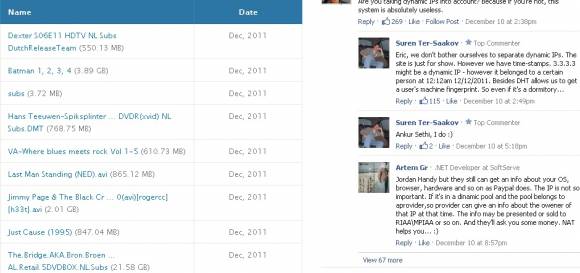

Ya existe un sistema en Internet que registra todo lo que una computadora descargó desde estos programas de gestión de Torrents. Si el usuario a espiar no utiliza ningún método para proteger su anonimato, sólo se deberá conocer su dirección IP en el sitio Web youhavedownloaded.com y todos sus secretos inconfesables estarán al alcance de todo el mundo que conozca dicha dirección (para un usuario avanzado no es difícil obtener este dato).

El bache de este sistema que expondrá a cualquier pirata que no cifre sus datos o utilice algún proxy para descargar archivos de Internet simulando que está en otra ubicación, es que si el usuario no tiene IP fija, todo lo que se verá podría haber sido descargado por otra persona. En efecto, la mayoría de las personas no utilizan dirección IP fija. Su dirección varía cada vez que se conectan a Internet, pues su proveedor se la asigna dinámicamente.

Las direcciones IP fijas, las utilizan las empresas para poder acceder fácilmente desde Internet a sus servidores, pero en el caso de los usuarios, pagar un importe adicional por una IP estática, no tiene sentido, por lo que la inmensa mayoría no usa este servicio.

En este caso, cuando se introduzca una IP al sistema, se obtendrá información “mezclada” de los diferentes usuarios a los que anteriormente les tocó esa dirección y ya no se sabrá que descargas realizó exactamente cada cual, salvo que se obtuviese información sobre el horario en que se utilizó la IP o el orden en el que fue asignada a cada uno de sus usuarios pasados.

Como se ve, este peligroso mecanismo de espionaje aún tiene puntos de falla, pero es un avance en detrimento de la privacidad y, quizá, en pos del combate a las descargas ilegales.